Autenticación multifactor (MFA/2FA): Qué es y sus opciones de uso

Tarsis.net, 9 de agosto de 2022

Las pymes se enfrentan a grandes retos en el campo de la seguridad Internet, pero un mecanismo sencillo y extendido, 2FA, puede ayudarles a solucionar una parte de sus problemas: mejorar la seguridad en la autenticación de usuarios.

Esquemas de autenticación

Tradicionalmente se han contemplado para el acceso a un sistema o a un lugar tres diferentes esquemas de comprobación de la identidad, en grado creciente de sofisticación:

- Sé algo. Por ejemplo, la tradicional clave de acceso (password). Se concede acceso al usuario simplemente con que demuestre que conoce un secreto compartido. El problema de este esquema de autenticación es que a veces una clave no es tan difícil de averiguar, o bien se custodia con una actitud demasiado relajada para que siga siendo un secreto durante mucho tiempo.

- Tengo algo. El usuario al que se trata de autenticar debe disponer de un elemento que sólo él pueda tener en su poder. En el mundo analógico esto sería una llave, la que abre nuestra casa o nuestro coche. En el mundo digital esto puede tomar formas diversas, como por ejemplo una llave USB de seguridad (física), un teléfono móvil (físico), o una clave SSH (software).

- Soy alguien. Se trata del nivel más sofisticado, en el que el peso de la prueba recae sobre un análisis biométrico del individuo, como por ejemplo la comprobación de una huella dactilar, de las venas de la mano, el reconocimiento de la cara o el análisis de la retina.

Los sistemas y servicios Internet están permanentemente sometidos a asedio. Cualquier sistema está continuamente recibiendo solicitudes de bots o humanos que intentan acceder a ellos ilegítimamente. Usted puede no ser consciente de ello, porque no ha puesto en marcha las herramientas de registro de este tipo de actividad en sus sistemas Internet, pero es exactamente lo que ocurre. 7×24.

Esto, sumado a que existe cada más más potencia de cálculo, propia o «prestada», y herramientas especializadas en este tipo de ataques, ha llevado a los administradores de esos sistemas a tener que elevar el listón de la proverbial contraseña de acceso para impedir males mayores.

¿Qué es la autenticación de varios factores?

En pocas palabras, se trata de no hacer recaer todo el peso de la autenticación en un único mecanismo, sino requerir más de una prueba de identidad antes de garantizar acceso a algún recurso. Es lo que se conoce como autenticación de múltiples factores (Multifactor Authentication, MFA).

Lo más habitual es que se empleen dos diferentes elementos para retar la identidad del usuario al que se pretende autorizar, en cuyo caso estaríamos frente a una autenticación de dos factores (Two Factor Authentication, 2FA).

Ejemplos de uso

A cualquiera que haya hecho uso de un servicio online de los más populares, banca electrónica o una pasarela de pagos, se le habrá presentado la opción de –cuando no forzado a– activar un modo ampliado de seguridad, la autenticación de dos factores.

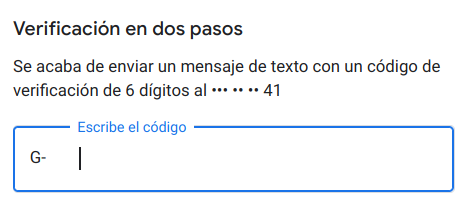

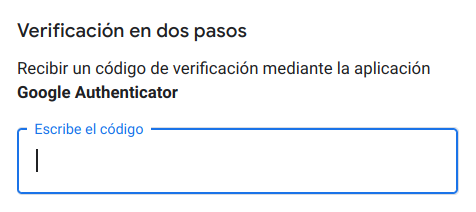

Habitualmente esto tiene la forma de solicitar la contraseña, y además tener que introducir una contraseña temporal generada mediante una aplicación móvil de autenticación, o recibir un PIN temporal mediante SMS o por correo electrónico.

Como vemos, 2FA combina dos de los esquemas sobre los que hemos hablado anteriormente:

- La contraseña se corresponde con el esquema «Sé algo».

- El PIN temporal con «Tengo algo» (el teléfono móvil). En realidad se trata de una fórmula híbrida porque requiere la tenencia de un objeto (el teléfono) y el conocimiento de una clave temporal (el PIN).

Los sistemas de autenticación mediante un PIN temporal se conocen como One-Time Passwords (OTP) y tradicionalmente se reciben mediante un mensaje SMS o de correo electrónico.

En el caso de los códigos de acceso temporales, estos tienen una vigencia de minutos, lo que reduce la probabilidad de que puedan ser utilizados por alguien que pueda interceptar esa información. El nombre que reciben estos mecanismos es Time-based, One-Time Passwords (TOTP). Habitualmente estos códigos se obtienen mediante una aplicación móvil, tipo Aegis, FreeOTP o Google Authenticator.

El esquema OTP puede hacerse aún más sofisticado si ambas partes comparten una clave privada (secreto compartido) y se emplea la comprobación de la encriptación de un valor único para esa transacción que ha pasado por una transformación a través de un algoritmo unidireccional (hash) establecido, un número acordado de veces. En este caso el mecanismo se denomina HOTP (Hash-based One-Time Password).

Pero no nos pongamos excesivamente técnicos. Baste decir que el estado de la seguridad actual en Internet requiere tomar más precauciones que la tradicional contraseña, y que afortunadamente la tecnología nos permite pasar por dos controles en lugar de por solo uno. Puede ser molesto, pero mucho menos que el que alguien pueda acceder a nuestra cuenta bancaria por un descuido nuestro.

¿Puedo incorporar 2FA a mis servicios Internet?

Si usted trabaja en una pyme seguramente se estará preguntando si necesita, o si le interesa, sacar partido de este modo de seguridad extendida para sus servicios Internet.

No es necesario decir que, tanto si sus servicios son accedidos sólo por su empleados (IT interna) como por sus clientes (por ejemplo porque su empresa disponga de un sitio de comercio electrónico donde los clientes dispongan de una cuenta), el impacto de una intrusión en sus servicios puede ser literalmente catastrófico, aparte de las derivadas de las obligaciones legales que marca el RGPD/GDPR.

Así que sí, es muy posible que deba incluir entre sus prioridades asegurar sus activos online mediante un mecanismo de acceso más sofisticado1.

¿Cómo ponerlo en marcha?:

- Gestor de contenidos (CMS). Si su empresa emplea en su sitio web un gestor de contenidos, como WordPress, Drupal o Joomla, todos ellos disponen de plugins de código abierto que le permitirán mejorar su seguridad de forma gratuita.

- Comercio electrónico. En el caso de que su empresa utilice uno de los CMS anteriores como plataforma para su tienda online, se aplica lo dicho en el punto anterior. Si por el contrario utiliza un proveedor de servicios de comercio electrónico o bien un marketplace, serán estos los que tienen la responsabilidad y los medios de aportar estas medidas de seguridad avanzadas.

- Proveedores de identidad. Nosotros somos siempre partidarios de que una empresa mantenga el control sobre sus activos online, y especialmente sobre los datos personales, pero si opta por ello, hay servicios que permiten delegar la autenticación de usuarios en ellos, y que disponen de sistemas OTP.

Como verá, existe la posibilidad, incluso para una pyme, de mejorar la seguridad de sus sistemas, simplemente utilizando una tecnología disponible y mejores procedimientos.

PODEMOS AYUDARLE

Somos una agencia Internet especializada en PYMEs. Tenemos décadas de experiencia en la provisión, administración, optimización y securización de infraestructura Internet para pymes. Contacte con nosotros y estudiaremos su caso, sin compromiso.

1 La seguridad Internet es una materia compleja que tiene muchas facetas, y no debe pensarse que 2FA es la piedra filosofal que hará seguros sus sistemas con un solo clic. Pero sí le servirá para mejorar una de esas facetas, la de la autenticación de usuarios que acceden a sus servicios.